안녕하세요, 모니터랩입니다.

상당수의 기업들은 임직원의 안전하고 건강한 인터넷 사용을 위해

On-Premise type의 솔루션들을 이미 사용하고 있을 테지만,

팬데믹 이후 기업들이 재택, 유연 근무 등 다양한 업무 환경을 채택함에 따라

Cloud 환경에서의 비즈니스 애플리케이션과 데이터의 사용이 필수적이게 되었습니다.

또한 SaaS 애플리케이션의 사용도도 증가함에 따라

Cloud 환경에서의 보안 솔루션은 더 이상 선택이 아닌 필수 요소가 되었습니다.

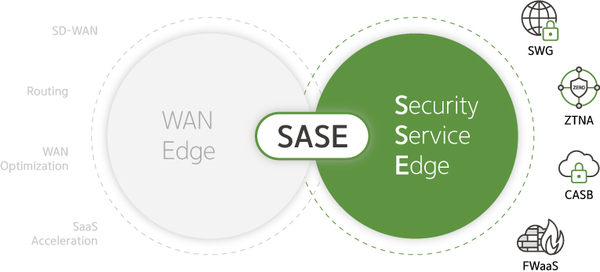

이러한 상황에 맞춰 2019년 가트너는

'보안 액세스 서비스 에지 (Secure Access Service Edge, SASE)'라는 용어를 소개했습니다.

SASE는 Cloud로 제공되는 네트워킹 서비스와 보안 서비스를

하나의 통합된 형태로 제공하는 클라우드 기반의 네트워크 & 보안 서비스 플랫폼입니다.

하지만 당시 SASE를 전부 지원하는 벤더들은 거의 없었고,

따라서 네트워크 서비스 (SD-WAN, WAN 최적화, SaaS acceleration 등) 부분을 제외한

보안 영역의 서비스를 다루는 솔루션의 개념에 집중해 2021년 가트너는

'보안 서비스 에지 (Security Service Edge, SSE)'라는 개념을 선보였습니다.

SSE는 웹, SaaS 애플리케이션, 프라이빗 애플리케이션에 대한 안전한 접속을 보장하는

에지 컴퓨팅(Edge Computing) 기반의 통합 보안 서비스입니다.

가트너가 규정하는 SSE에는 최소한 SWG(Secure Web Gateway), CASB(Cloud Access Security Broker),

ZTNA(Zero Trust Network Access) 가 포함되어야 하고,

추가적으로 FWaaS(Firewall as a Service), DLP(Data Loss Prevention),

WAF(Web Application Firewall) 등의 기능을 추가할 수도 있습니다.

인터넷이 없는 업무 환경은 생각할 수 없을 정도로, 우리는 일과의 대부분을 인터넷과 함께 합니다.

인터넷으로부터 우리는 수많은 정보와 이점을 얻지만, 인터넷을 통해 주고받는 정보는 항상 안전하지는 않습니다.

누가 어떠한 의도를 갖고 만들었을지 모르는 사이트들도 알게 모르게 쉽게 접속할 수 있죠.

개인용 PC에서 이러한 사이트들을 접속했을 때에도 당황스러우실 텐데요.

회사 내부에서 업무용으로 사용하는 PC에서 이러한 상황을 겪게 된다면 얼마나 당황스러울까요?

업무용 PC에는 회사 내부의 민감한 정보들이 들어있는 파일들도 상당할 텐데 말이죠.

만약 악성코드에라도 감염된다면, 사내 네트워크에 어떠한 영향을 끼칠지도 모르고요.

이런 상황을 미연에 방지하고,

임직원의 안전하고 건강한 인터넷 사용 환경을 위해

기업은 어떠한 서비스를 선택해야 할까요?

바로 'SSE' 플랫폼이 질문에 대한 해답입니다.

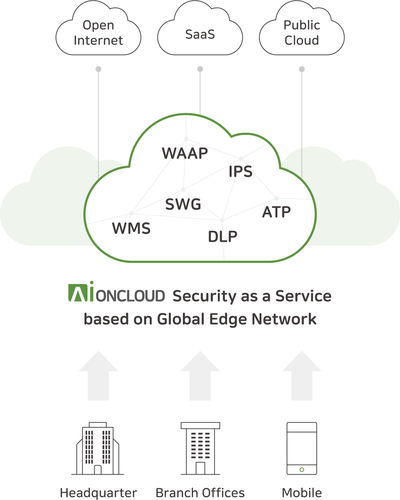

이러한 시장 흐름에 발맞춰 모니터랩은 SECaaS 플랫폼인 AIONCLOUD를 통해

SSE(Security Service Edge) 플랫폼인 SIA(Secure Internet Access)를 출시했습니다.

AIONCLOUD의 SSE 플랫폼인 'SIA'의 주요 기능들을 흔히 고민해 보셨을 상황과 함께 설명해 드리겠습니다.

SIA는 제로 트러스트(Zero-Trust) 기반의 보안 솔루션으로

'SWG', 'CASB', 'FWaaS', 'NG DPI' 가 포함된 SSE 플랫폼입니다.

오늘은 이 중 'SWG'에 대해 소개해 드릴게요.

SWG(Secure Web Gateway)란?

SWG는 Secure Web Gateway'를 뜻하는 말이며,

웹으로 향하는 모든 트래픽을 검사해 승인받지 않은 트래픽이 기업의 네트워크에 접근하지 못하게 합니다.

주요 기능으로는 'URL 필터링', '악성 콘텐츠 검사', '안티 바이러스', '웹 접근 제어', 'SSL/TLS 가시성' 등이 있습니다.

이 기능들 내부에는 또 다른 수많은 기능들이 존재하지만,

오늘은 'URL 필터링'에 포함된 두 가지의 기능을 설명해 드릴 거예요.

'URL 필터링'기능은 크게 두 가지로 나누어집니다.

특정 카테고리로 분류된 웹사이트의 접근을 통제할 수 있는 기능과

멀웨어, 피싱 공격과 같은 정교하게 만들어진 악성 콘텐츠가 숨겨진 웹사이트로부터

사용자를 보호해 기업의 데이터 손실을 방지하는 기능인데요.

SIA의 'URL 필터링'에서는 이를 'HTTP Category'와 'Block access risky websites'라고 칭하고 있습니다.

먼저 'HTTP Category'는 우리가 흔히 접할 수 있는 웹사이트들을

약 100여 개의 카테고리로 분류해, 특정 카테고리의 접근을 차단할 수 있는 기능인데요.

이 중 위험한 웹사이트라고 판단한 카테고리들을 따로 분류해

차단할 수 있는 기능이 바로 'Block access risky websites' 기능입니다.

이 두 기능을 예시를 들어 설명해 드릴게요.

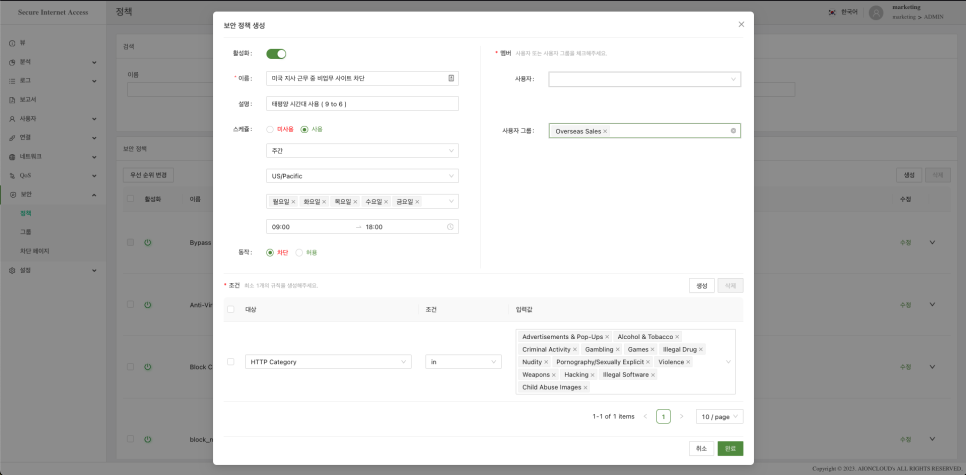

먼저 생산성 문제나, 그 외의 다른 이유로 근무시간에 임직원들이

업무 외의 사이트에 접속하는 것을 방지하고 싶으시다면 SIA의 'HTTP Category' 기능을 사용하시면 됩니다.

예를 들어

"미국 태평양 시간대에서 근무하는 9 to 6 근무제를 적용받는

해외 영업팀 직원들은 업무 시간 내에 비 업무 사이트들

(광고 및 팝업, 술과 담배, 범죄활동, 도박, 게임, 불법 약물, 노출, 음란, 폭력, 무기, 해킹, 불법 소프트웨어, 아동학대 묘사)

에 접근할 수 없다"

라는 정책을 생성하고 싶다면 아래와 같이 아주 간단하게 정책을 설정할 수 있습니다.

보안 > 정책 > 정책 생성에서 '조건' 대상을 'HTTP Category'로 선택,

그리고 특정 category들을 선택하거나,

전체 category 중 특정 category를 제외하는 방식으로 접근을 제어할 수 있습니다.

물론 각각 적용할 사용자, 특정 부서, 그리고 시간대를 지정해

원하는 요일에 원하는 시간대로 정책을 설정할 수도 있습니다.

해외 지사 근무자나 출장 근무자에게도 스케줄 기능을 통해 동일하게 적용시킬 수 있는 거죠.

이번엔 다른 예시를 들어보겠습니다.

혹시 자료조사를 위해 웹서핑을 하시다가

원하는 웹사이트로의 연결뿐 만 아니라 악성 웹사이트도 같이 열리는 상황.

다들 한 번쯤은 경험해 보셨나요?

예를 들면 광고 사이트나 유해사이트로 보이는 사이트들 말이죠.

이런 정체 모를 사이트에 연결된 것 때문에

혹여나 악성코드에 노출이 되었을까 당황스럽고 걱정이 되셨을 것 같습니다.

업무용 PC를 사용 중에 이러한 경험을 하시게 된다면,

특히 PC에 저장되어 있는 소중한 자료들도 걱정이 되실 텐데요.

이런 상황을 미연에 방지하기 위해 인터넷 사용 시 불필요한 사이트로 연결되는 것을 막고 싶다면

'Block access risky websites' 기능을 사용해 보세요!

안전하게 보호된 인터넷 환경을 누리실 수 있습니다.

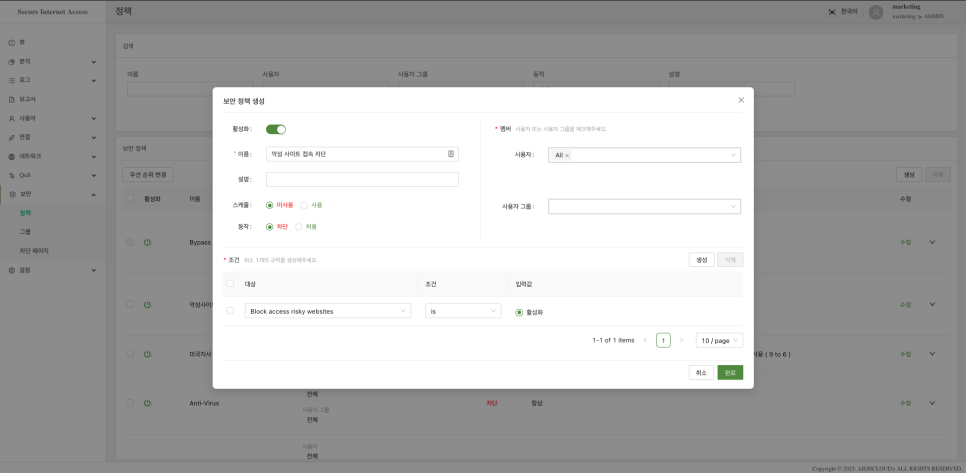

사용법은 마찬가지로 매우 간편합니다.

보안 > 정책 > 정책 생성에서 적용할 사용자나 사용자 그룹을 선택 후

'조건' 대상을 'Block access risky websites'를 선택하면 됩니다.

이렇게 정책을 설정하고 활성화만 시키면 SIA를 사용하는 모든 사용자가

악성 웹사이트에 접근하는 것을 방지할 수 있어요!

의도치 않은 악성 웹사이트로의 접근을 SIA가 먼저 알고 막아드립니다.

다음 포스팅에서는 SIA의 다른 기능들에 대해서 소개해 드리겠습니다.

감사합니다.